2025/06/04追記

いまだにこのページにアクセスがあるので注意喚起

FortiOS 7.6.3でSSL-VPN機能が廃止されて使えなくなりました(SSL VPN tunnel mode replaced with IPsec VPN)。

代替はIPsec VPNです。

いまだにSSL-VPNが使える環境はやばい環境なので、はやくなんとかしないとランサムウェア被害&ダークネットにzipで固められて情報流出されちゃいますよ

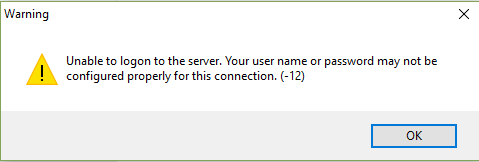

FortiClientのSSL-VPNを設定し、接続しようとしたら80%ぐらいのところで「 Unable to logon to the server. Your user name or password may not be configured properly for this connection. (-12) 」というエラーとなり接続できない。

ぐぐってでてきたFortinetフォーラムの「Error Forticlient stop 80%」は2017/02/10の書き込みながら、2019/01/23のコメントとしてWindows10の場合の事例について記載があった。

で、この記載を実施したところなおった。

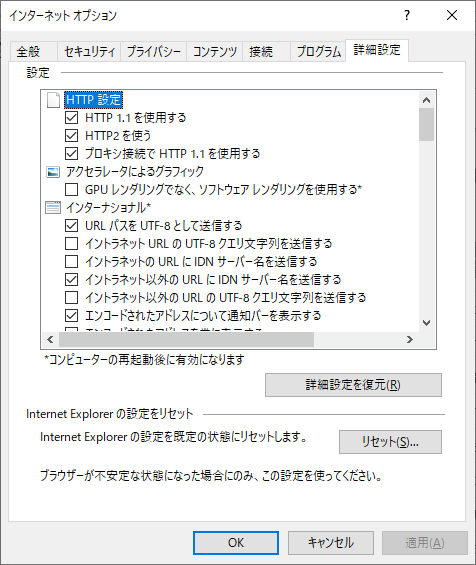

「Internet Explorer」を開き、「インターネットオプション」の「詳細設定」を開く

上記の「Internet Explorerの設定をリセット」にある「リセット」を実行する。

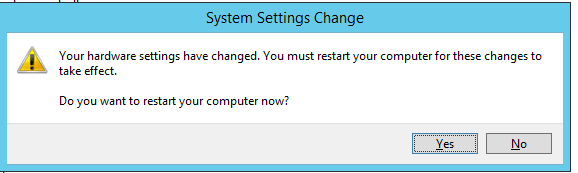

実行後は一度再起動する。

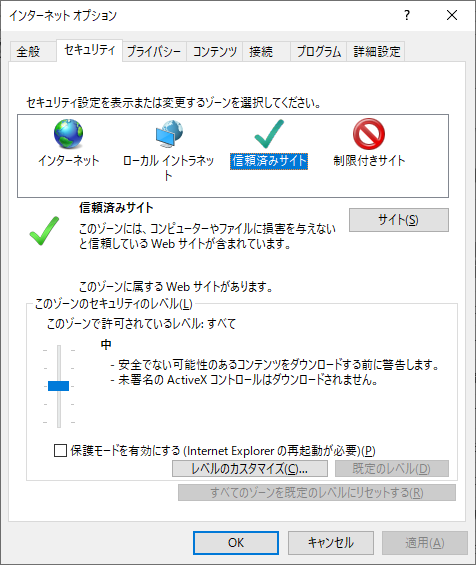

再起動後、 「Internet Explorer」を開き、「インターネットオプション」の 「セキュリティ」を開く。

上記の「信頼済みサイト」を選択し、「サイト」をクリックする。

開いたウィンドウではSSL接続先のホスト名もしくはIPアドレスを登録する。(不要かも?)

ここで一度、FortiClientを起動してSSL-VPNが接続できるかを確認する。

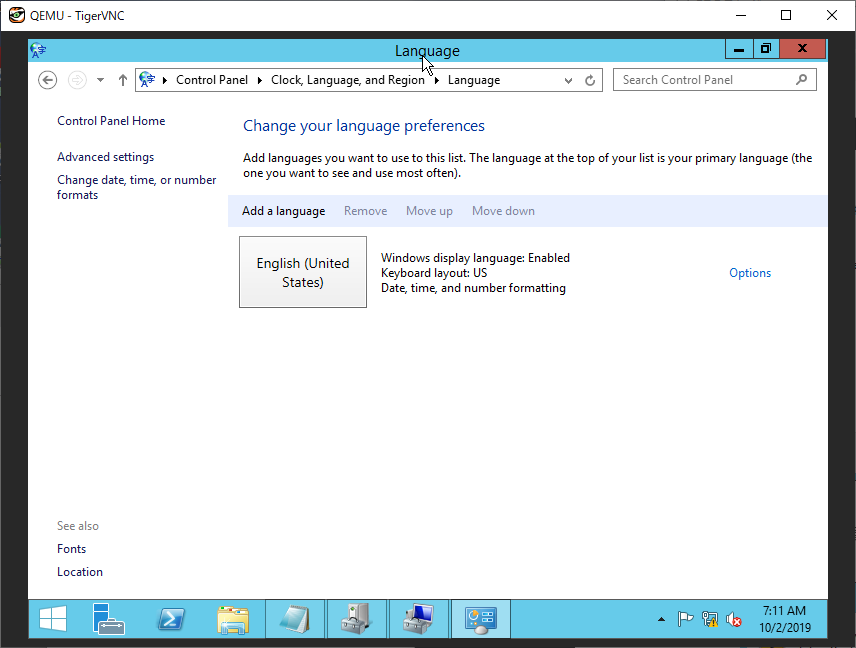

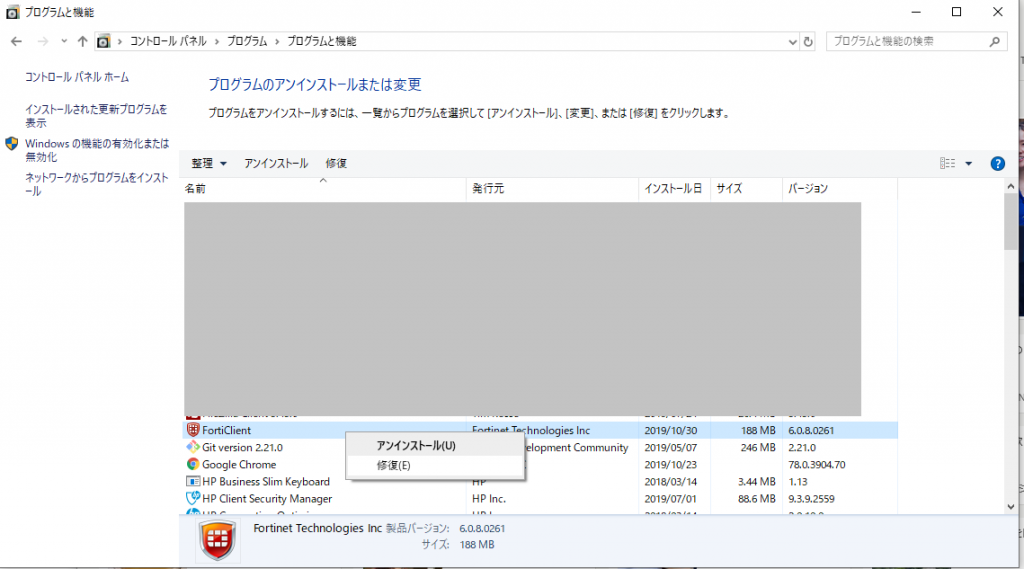

まだ接続できないようであれば、「コントロールパネル」を開く

「プログラムのアンインストール」を選択

「FortiClient」を選択し「修復」を行う。

修復完了後は、再起動を行う。

おそらく、これでSSL-VPNが接続できるようになると思われる。

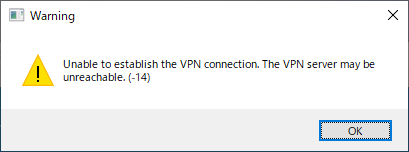

後日、「Unable to establish the VPN connection. The VPN server may be unreachable. (-14)」というエラーがでる・・・なんで?

(これは接続先が停止していたためと判明)

2021/01/06追記

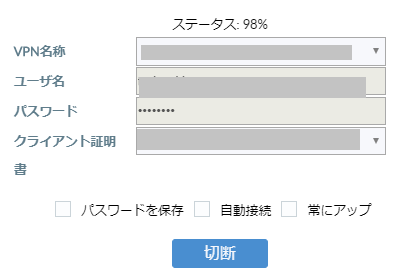

新端末で「ステータス: 98%」で時間がかかって、エラーも何も出力されないまま、パスワード入力要求まで戻る、という現象が発生

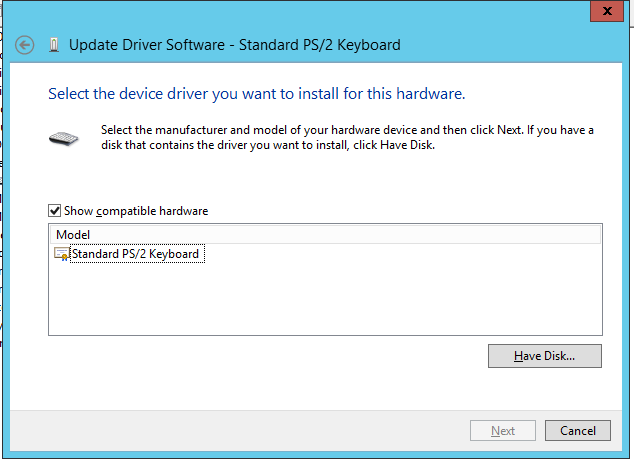

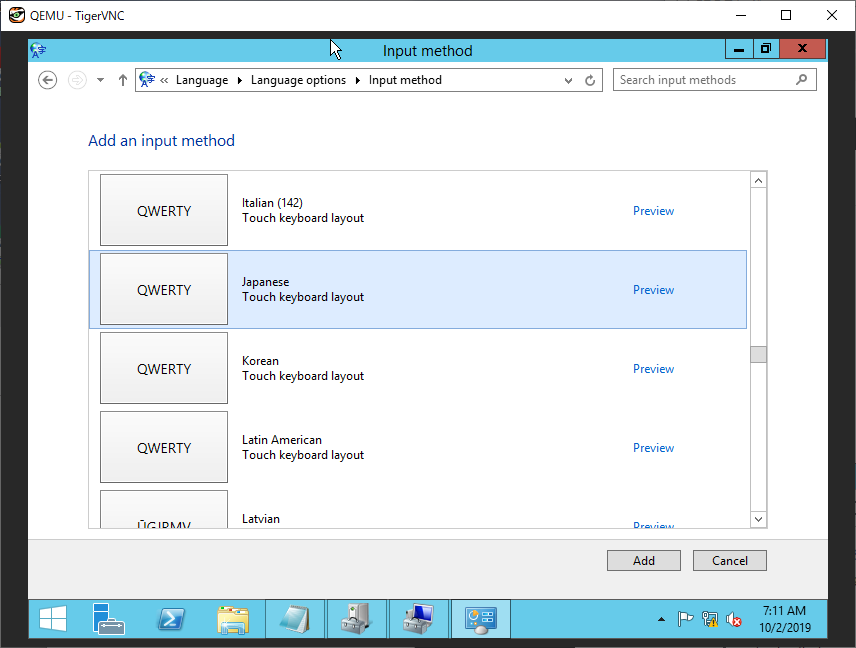

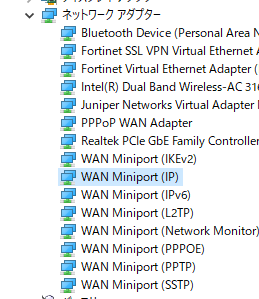

調べると「IPv6を無効にする」なんて対処がでてきたりするが、デバイスマネージャでネットワークアダプターの項目にある「WAN Miniport (IP)」を削除し、Windows再起動してWAN Miniport(IP)を再作成すればいけるらしい

楽天モバイルの場合はIPv6周りの動作の問題で、対処方法については「楽天モバイル回線でForticlientによるSSL-VPNを行うと98%で止まるがエラーもない件の対処」に記載した。