twitterでAmazonで1万5千円だったタッチ対応モバイル液晶を買ってメーカー名のロゴを剥がしたらLenovoと書いてあった、というのを見た。

注意:この記事は既にワコムAESペンを持っている人を対象に書いています。(AESペンは6千円~1万円ちょいで買えます)

<今回届いた液晶はLenovoのペン対応タッチパネル液晶でしたが、Amazonのレビューを見るとLenovoのロゴがないものもあるようです。その場合ペン動作がするのかどうかは不明です。たぶんガラス部分に印字されてないバージョンなだけだとは思いますが…>

調べて見ると、Lenovoが保守用に販売している液晶を流用してモバイル液晶のケースに入れたものらしい。

興味を持ったので探してみると発見

表示は21999円となっているが、7/14 7/31 8/31までクーポンで7000円引きとなっていて 14999円である。

→ Visual Beat モバイルモニターモバイルディスプレイ13.3インチ FHD 1080p 2024/01/25現在 15999円

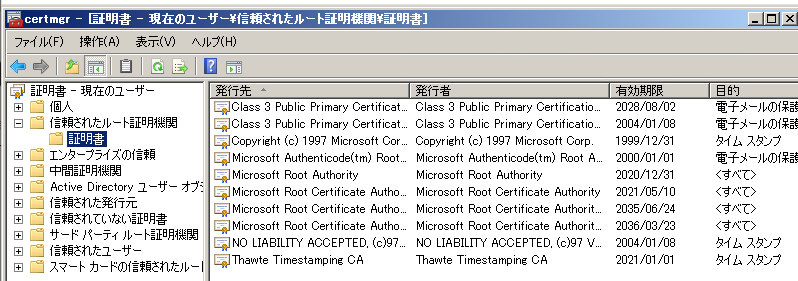

じゃあ、Lenovoの何の製品で使われているのか?

「13.3インチ」「10点タッチ」あたりで調べて見るとLenovo ThinkPad Yoga 730あたりで使われているやつじゃないかなーとあたりを付けた。

もし、この液晶であるならワコムAESペンが使えるはずなのでは?ということで買ってみた。

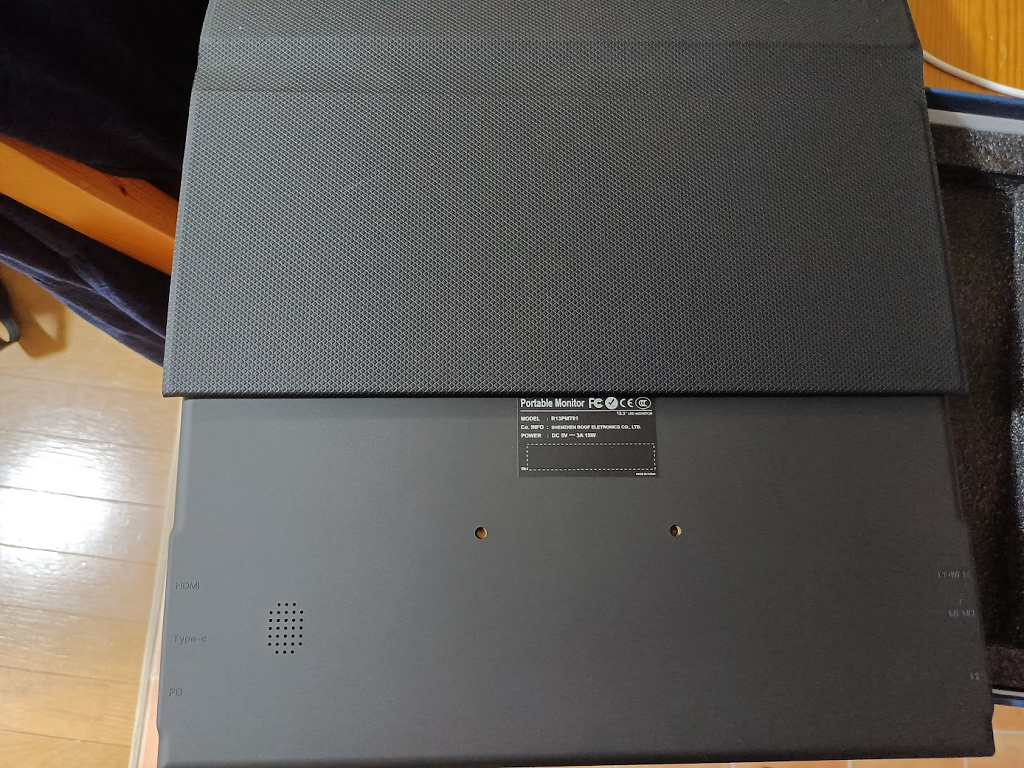

裏面にはVESAマウント用の穴もある。

まずは普通にHDMIモニタとして使えることを確認

続いて気になる左下のシールを剥がしてみます。

Lenovo!

続いてタブレットとしてつなげてみます。

Type-C 1本でディスプレイ出力もできるDisplayPort Alternate Mode対応のノートパソコンなどは「通信用C」とパソコンをType-Cケーブルで繋ぎます。「電源用C」にUSB PD電源アダプタをつなげるとパソコンへの電源供給も可能です。

HDMI出力しかないパソコンに繋いで液晶タブレットとして使うには、まず、「通信用C」と「パソコン」を「Type-Cコネクタ<=>Aコネクタ」のケーブルで繋ぎます。

繋いだあとで、miniHDMIケーブルをさすとパソコン側で認識してくれます。

なお、HDMI接続でタブレットとして使おうとした場合、おかしなUSBデバイス認識となる場合があります。その場合はケーブルを抜いて30秒程度放置したあと、USBケーブルから先に繋いで見てください。

(おそらく、Type-Cケーブル1本で繋ぐと誤認されてしまってDisplayPort Alternate Mode用に内部設定を変えて通信を行おうとするもののネゴシエーションに失敗しておかしなUSBデバイスになっている。)

次に、Windows 10の場合、Windows Inkの設定を変更して、「ペンの使用中はタッチ入力を無視する」にチェックを入れておくといいと思います。(ペンで操作中に画面に手が当たると、手で操作した、という扱いになるため)

この設定項目がない場合は後述のWacomのドライバを追加インストールすると現れると思いますので、インストール後に設定してください。

さて、この液晶タブレット、ワコムのAESペンが使えます。

これは「Wacom One」、「raytrektabなど一部のWindows タブレット」、「Samsung のタブレット(Sペン)」「BOOXのAndroidタブレット」と互換性があるペンです。

すみません↑の記述は誤認していました。

Bamboo Ink が入手しやすいものとなります。

うちにあったWACOM Bamboo Ink CS321AKをAESモードにして試してみます。

Krita でのペン動作の様子 pic.twitter.com/P7d9BImm30

— OSAKANA TARO (@osakanataro2) July 12, 2022

kritaで試してみたのですが、少し遅めな反応ですね。

他にDELL アクティブペン PN556W/750-AANM でも動きました。(PN556Wは電池が単6と特殊なボタン電池2個が必要なのでお薦めしません)

いま入手できて、単6電池1本で動くあたり、となるとBamboo Ink(CS323AG0C) か DELL アクティブペン PN5122W あたりが良さそうに見えます。

USB充電式としてはBamboo Ink Plus CS322AK0C ですかね

Wacomの販売ページ

USB充電式「Bamboo Ink Plus CS322AK0C」12,650円

単6電池1本式「Bamboo Ink 2nd generation CS323AG0C」 6,050円

ヨドバシでの販売ページ

USB充電式「ワコム WACOM CS322AK0C [Bamboo Ink Plus]」 10,800円

単6電池1本式「ワコム WACOM CS323AG0C [Bamboo Ink]」 5,830円

aliexpressで見つけた謎のType-Cコネクタで充電できるStylus Penも動作しました

買ったセラー「PN556W 2048 Rechargeable Stylus Pen for Dell Latitude 7285 7390 7400/ for HP Elite X2 1012 G1 G2 G3 G4 G5 G6 1020 EliteBook」$14.79

その他のセラー「Active Stylus Digital Stylus Pen Pressure Sensitivity Stylus Pen for HP Elite X2 1012 G1 G2 G3 G4 G5 EliteBook」$14.25

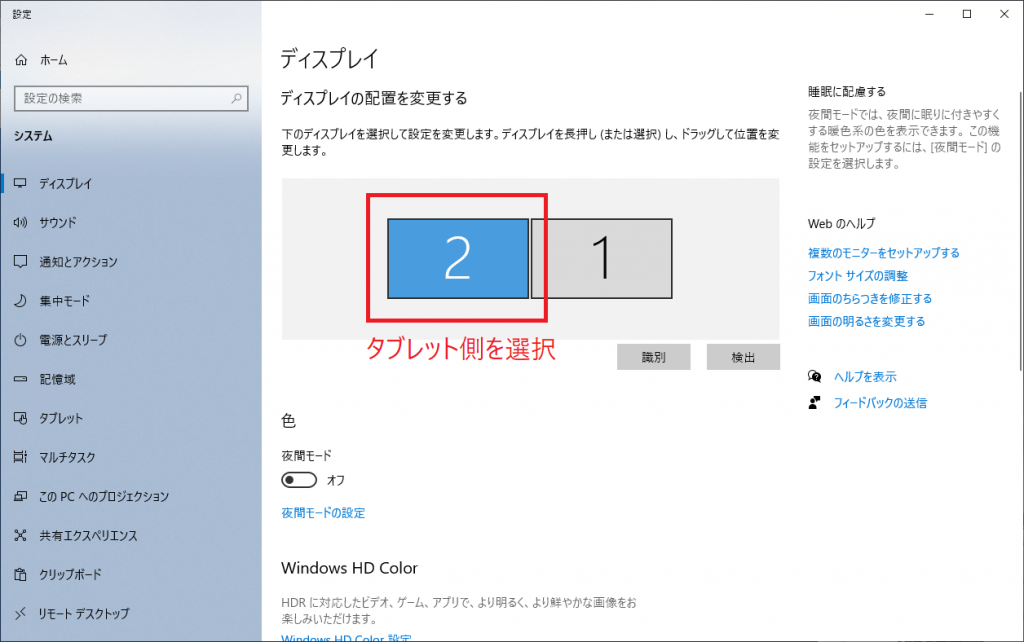

なお、ペンが全然反応しない、という場合は、Windowsのディスプレイ設定を開いてタブレット側を「メインディスプレイ」にしてみてください。(うちは1枚目のディスプレイがタッチ操作対応だったのでこれを設定しないとうまく動きませんでした)

どちらの番号がタブレットなのか分からない場合は「識別」をクリックすると画面上に番号が表示されますので、それで判断してください。

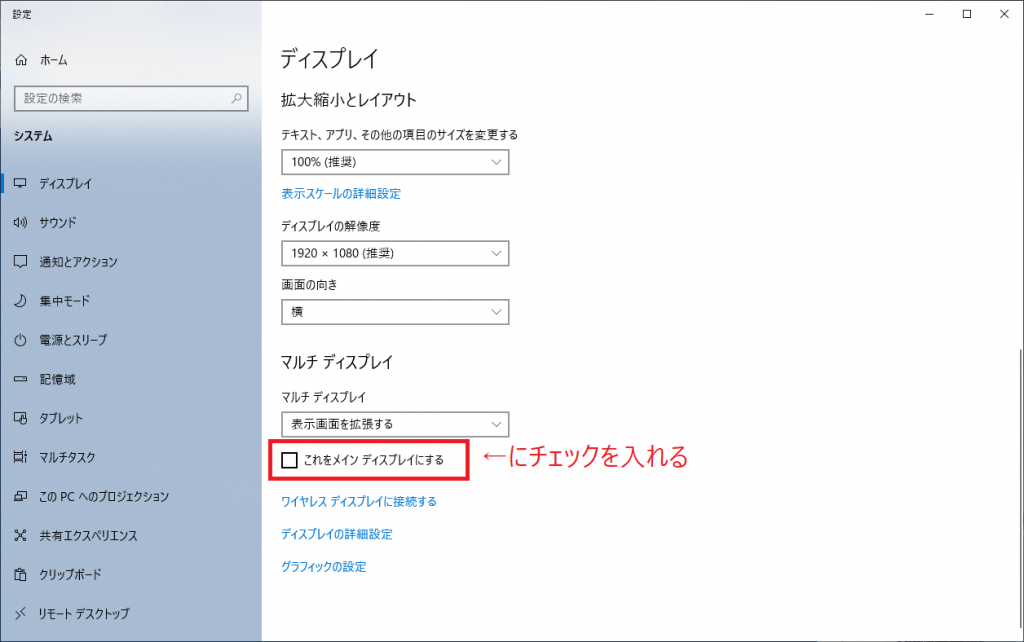

選択したあと、下の方にある「マルチディスプレイ」のところにある「これをメインディスプレイにする」にチェックを入れます。

無事ペンも使えるようになった状態というのは、Windows Ink / Tablet APIのタブレットとして動作している、という状態です。

これは最近の絵描きソフトであればだいたい対応している動作モードです。

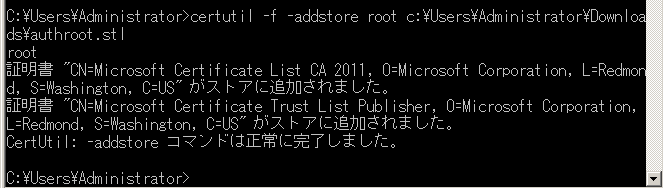

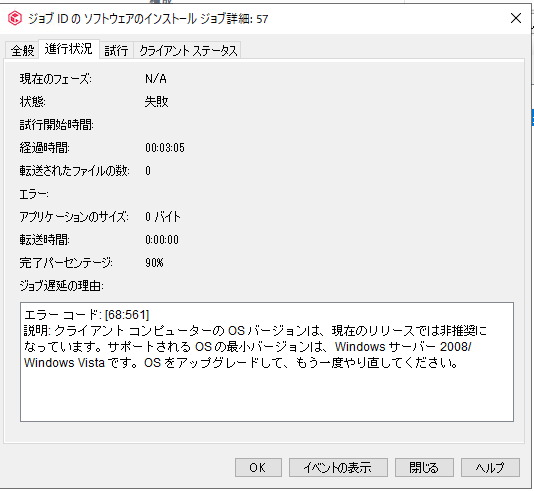

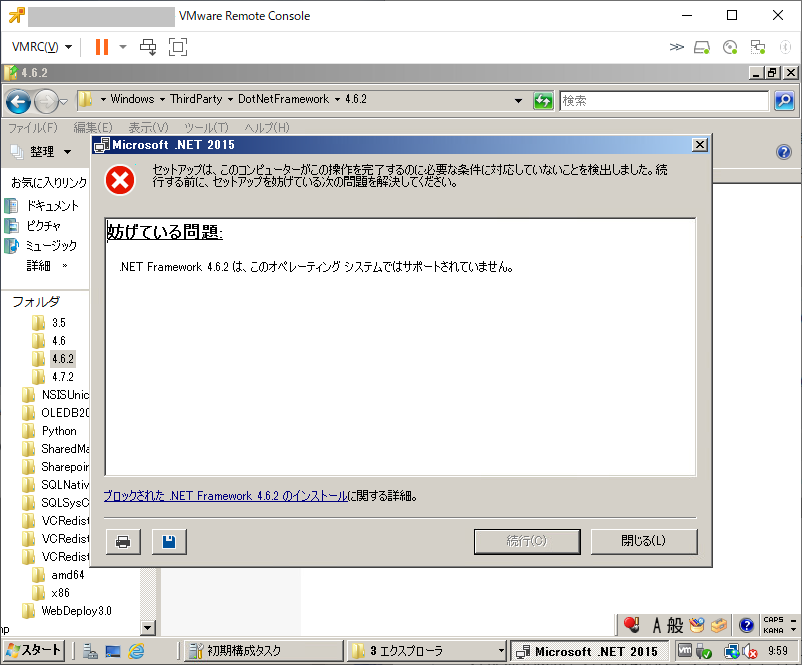

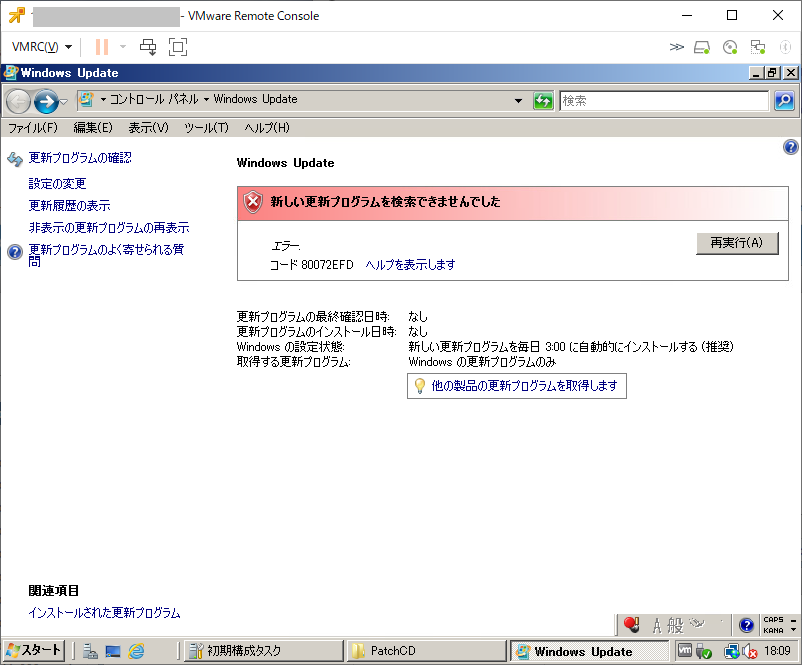

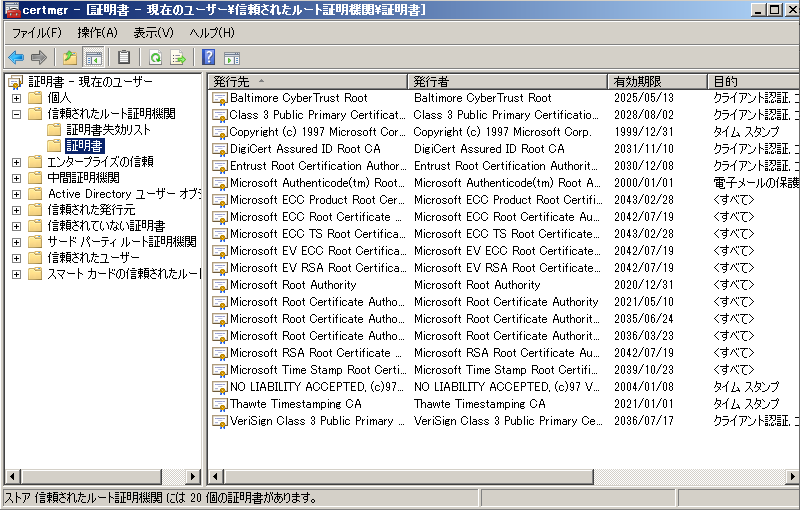

ここにワコムが提供している「Wacom Components Driver version: 7.7-61」をインストールすると、SAI ver1などのWinTab API対応の古めのソフトも動くようになります。

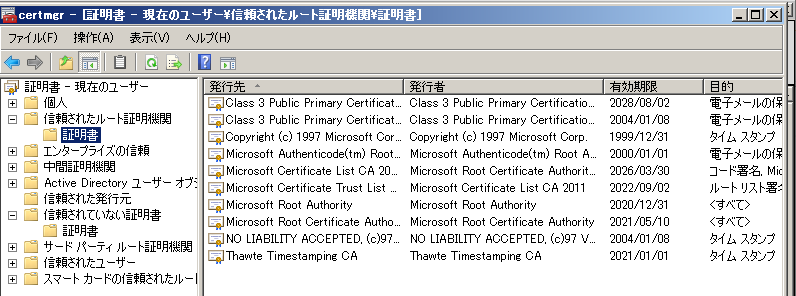

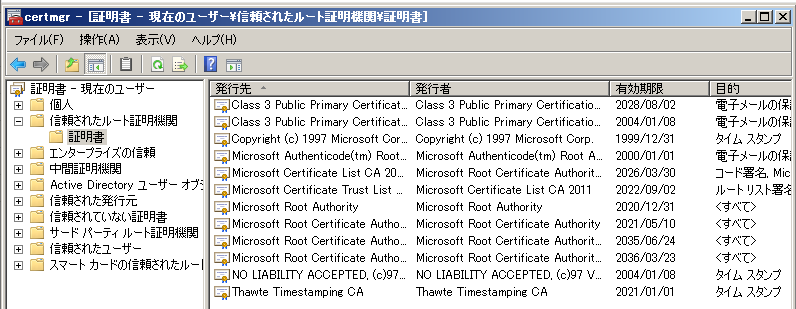

2023/08/15追記:設定状況によっては「Lenovo Pen Settings Driver」じゃないと認識しない場合があるようです。(version 7.7-111にて遭遇)

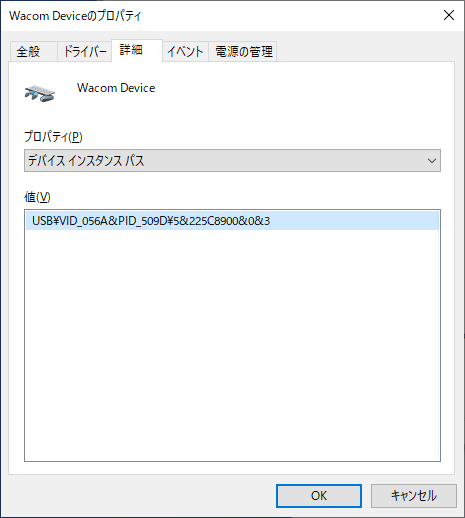

また、インストールすることによりデバイスの認識も変わります。

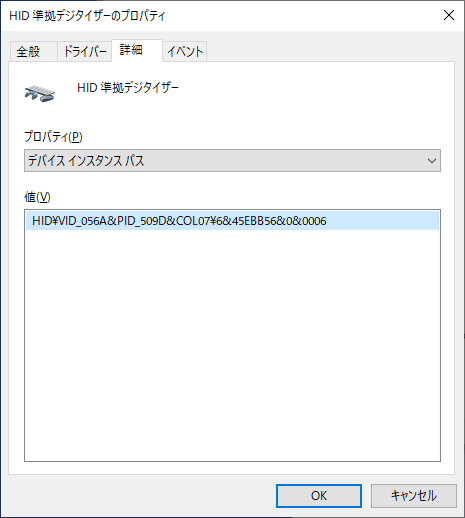

デバイスのインスタンスパスを一部公開

Wacom Components DriverにはAESペンの細かい設定を行えるソフトもインストールされます。

このため、他に使用している液晶タブレットが無い場合や、Wintab.dllの競合問題が発生しないような場合は、できる限りインストールしておいた方がいいと思います。

なお、普通の液晶ペンタブレットだとペンの位置と画面上のカーソルの位置を合わせるためのキャリブレーション用のソフトウェアがありますが、そういったものが無いようです。(見つけられなかった)

人間側で補正する必要があるので繊細な人には向かないかもしれません。