Windows10だと標準のままでいっかぁ、という感じも強いですが、いまも生きてる無償系アンチウイルスソフトって何があるのかな、と探した結果です。

前回は2019/03/19付け調査でした。

2022/11/08追記

なんかNortonがさらに強大になってNorton, Avast, LifeLock, Avira, AVG, CCleaner, ReputationDefenderが同じ会社になっていました。そして新社名「Gen Digital Inc」になっていました。ただ、ソフトウェアの統合については未定のようです

AVAST!とAVG

2016年7月にAvastがAVGを買収(「無償ウイルス対策のAvastがAVGを買収へ。買収額は13億米ドル」)したのですが、2020年4月になってもプロダクトも会社も並行稼働しています。

「Avast Free Antivirus」と「AVG Free」

有名どころだから今回インストール実験はしていない。

2021/08/13追記: NortonがAvastを買収するという(アンチウイルスのAvastとNortonが合併)

今後はどうなっていくのやら?

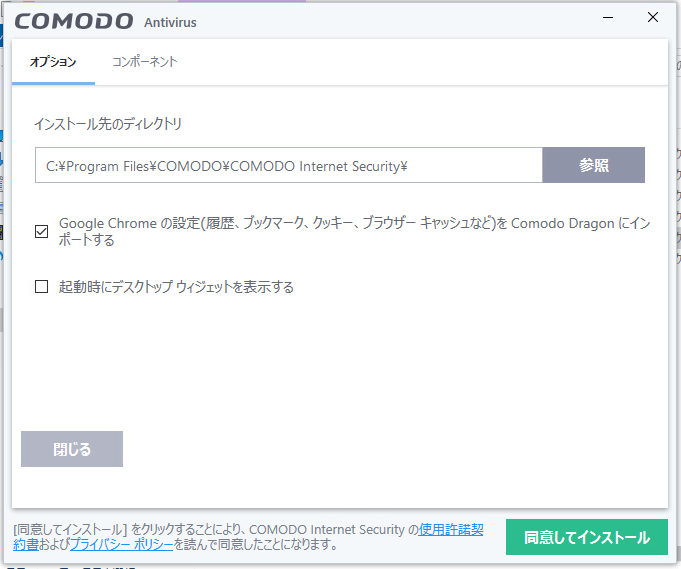

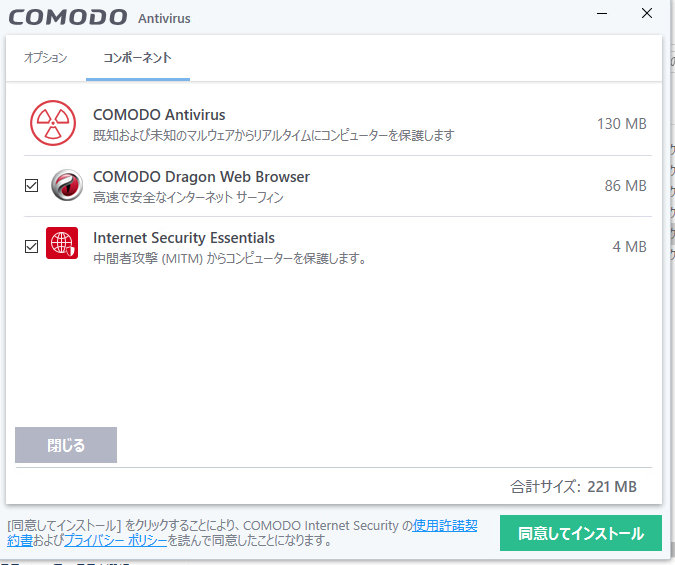

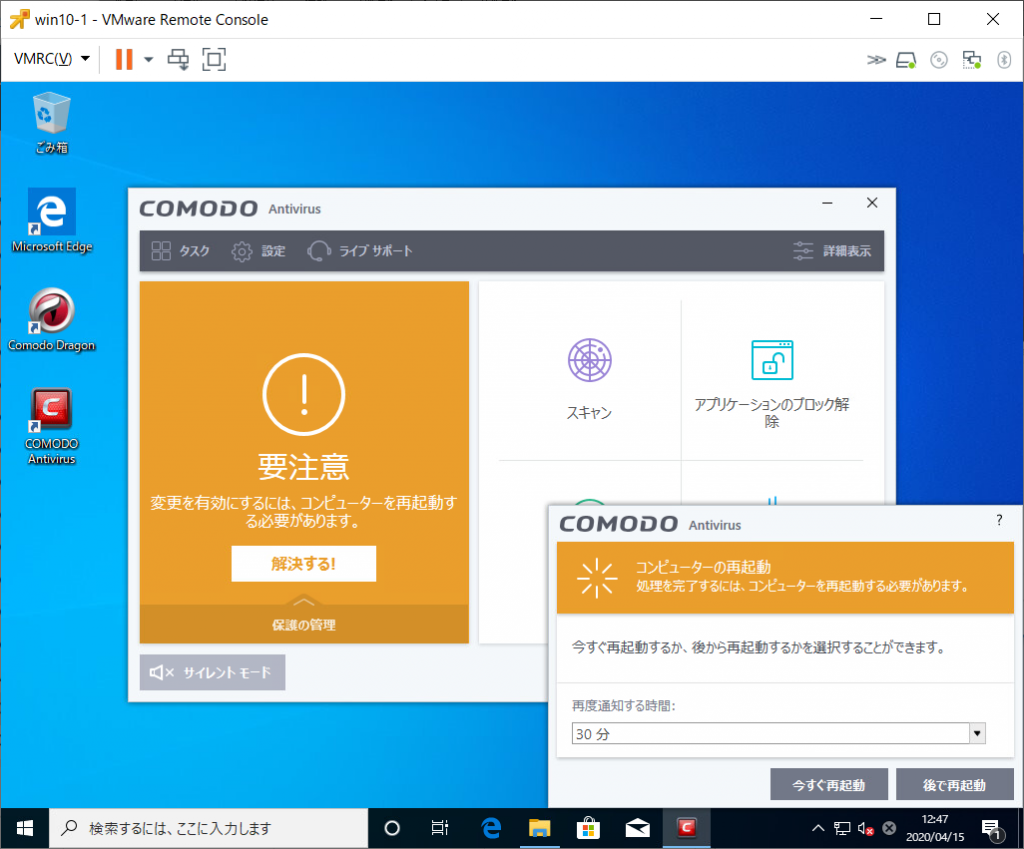

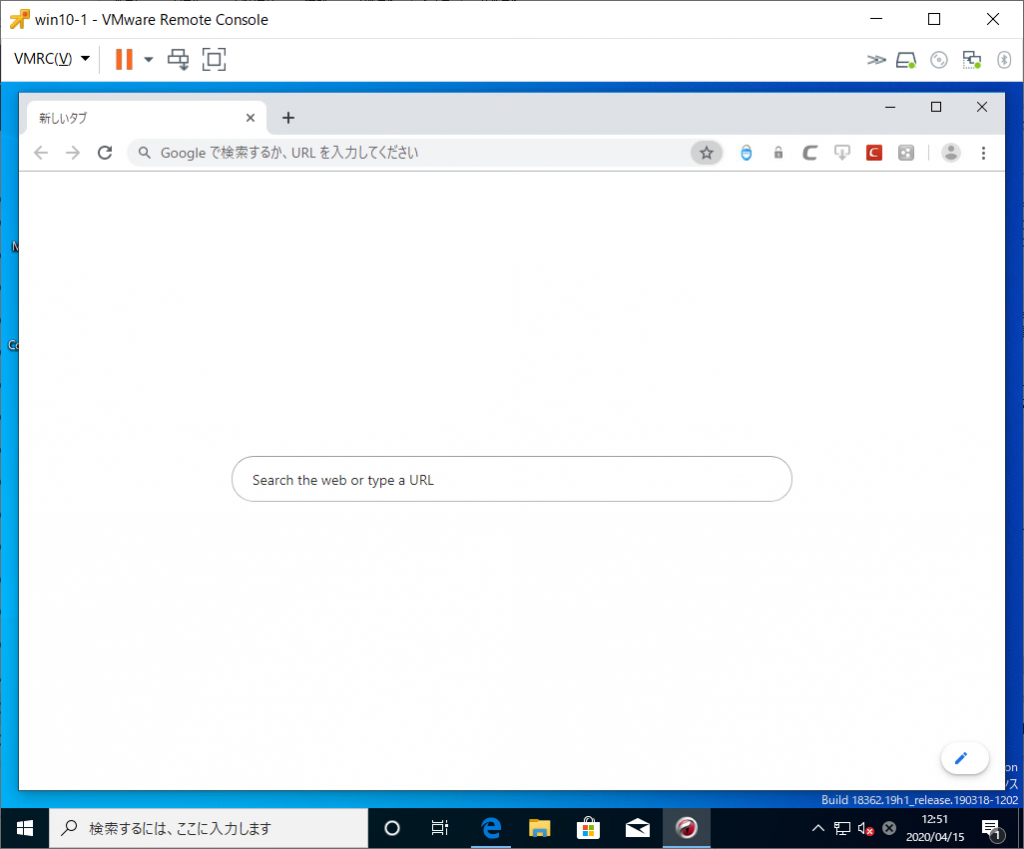

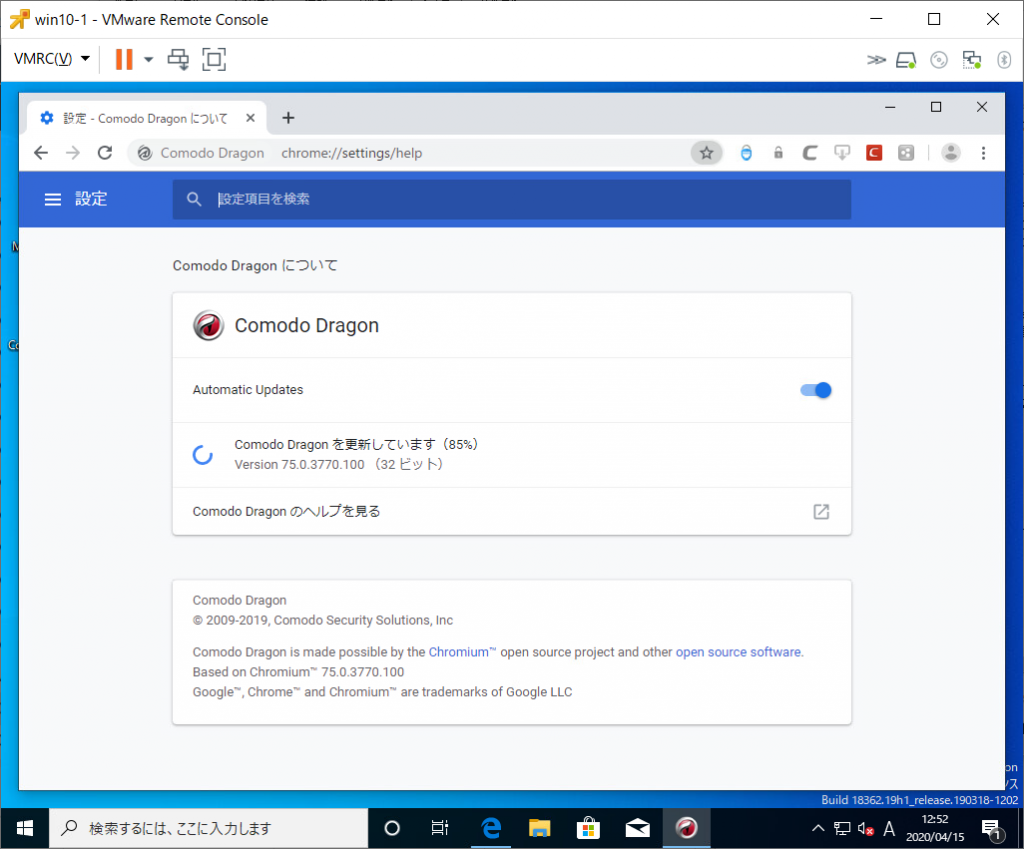

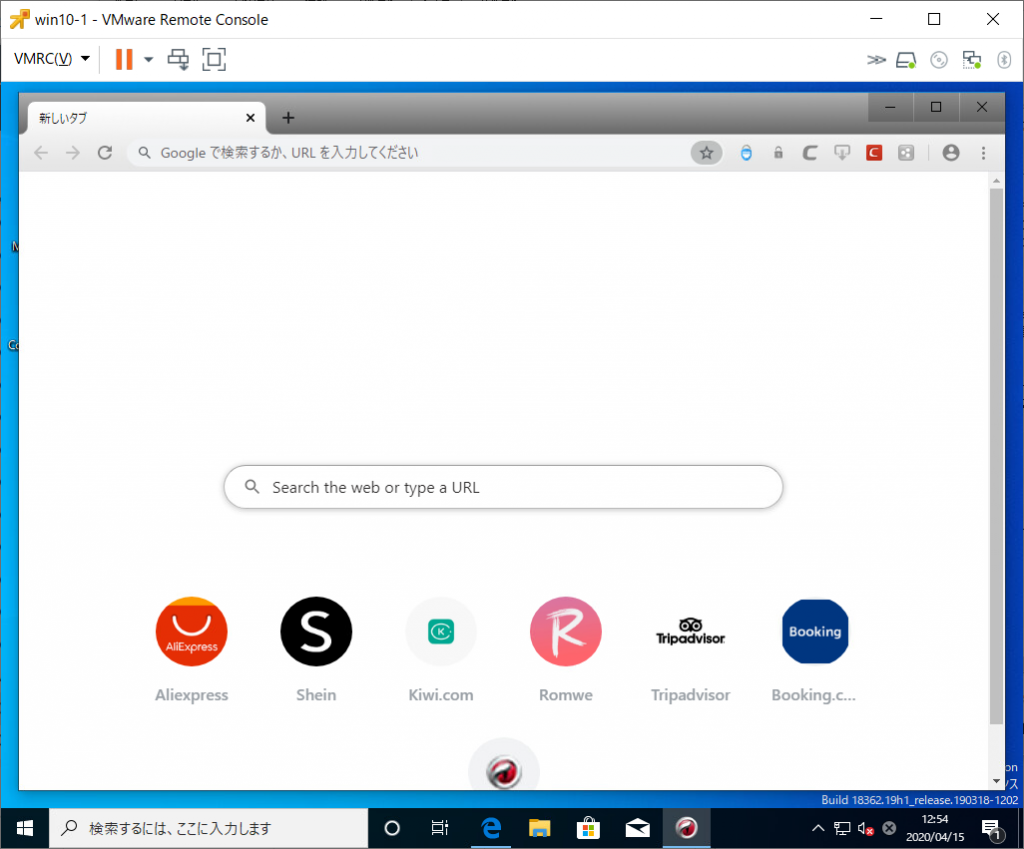

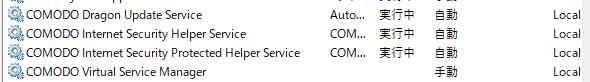

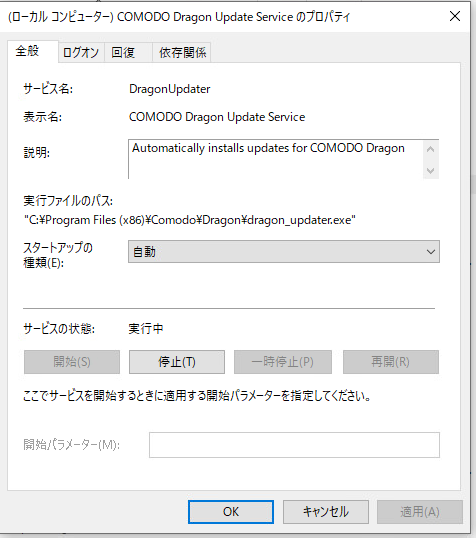

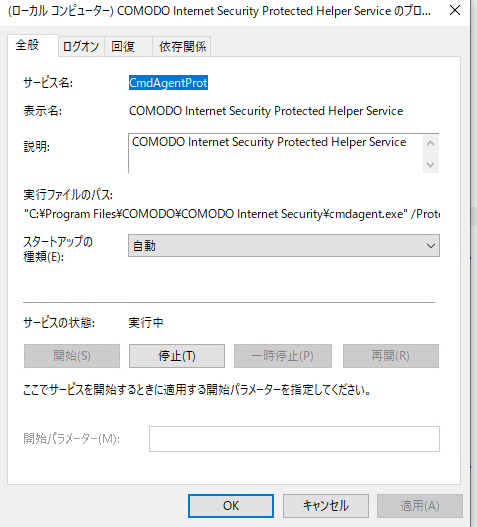

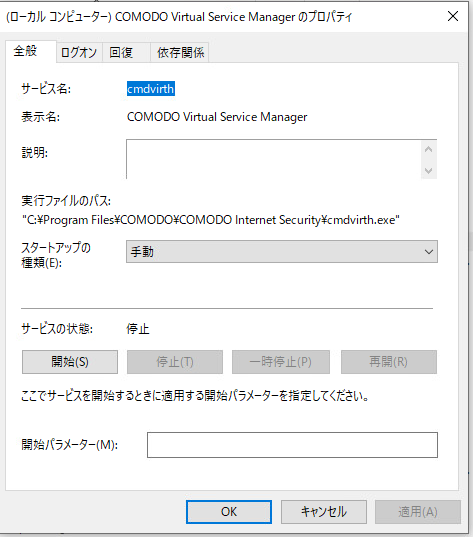

COMODO

COMODOはプロダクトがよく分からない。

探すと「Comodo Free Antivirus 2020(free-cav)」「Comodo Antivirus for Windows 10 Free(cloud-antivirus)」「Comodo Cloud Antivirus(cloud-antivirus)」の3種類のページが出てくるが、「FREE ANTIVURS」のリンク先は「free-cav」と「cloud-antivurs」の2種類があるように見える。

COMODOのBest Free Antivirus Program (Updated List of 2020)というページでお薦めのフリーアンチウイルスを教えると言うページがあるのだが、冒頭のリンクはfree-cav、ページ半ばではcloud-antivirusと一貫性がなくほんとよく分からなかった。

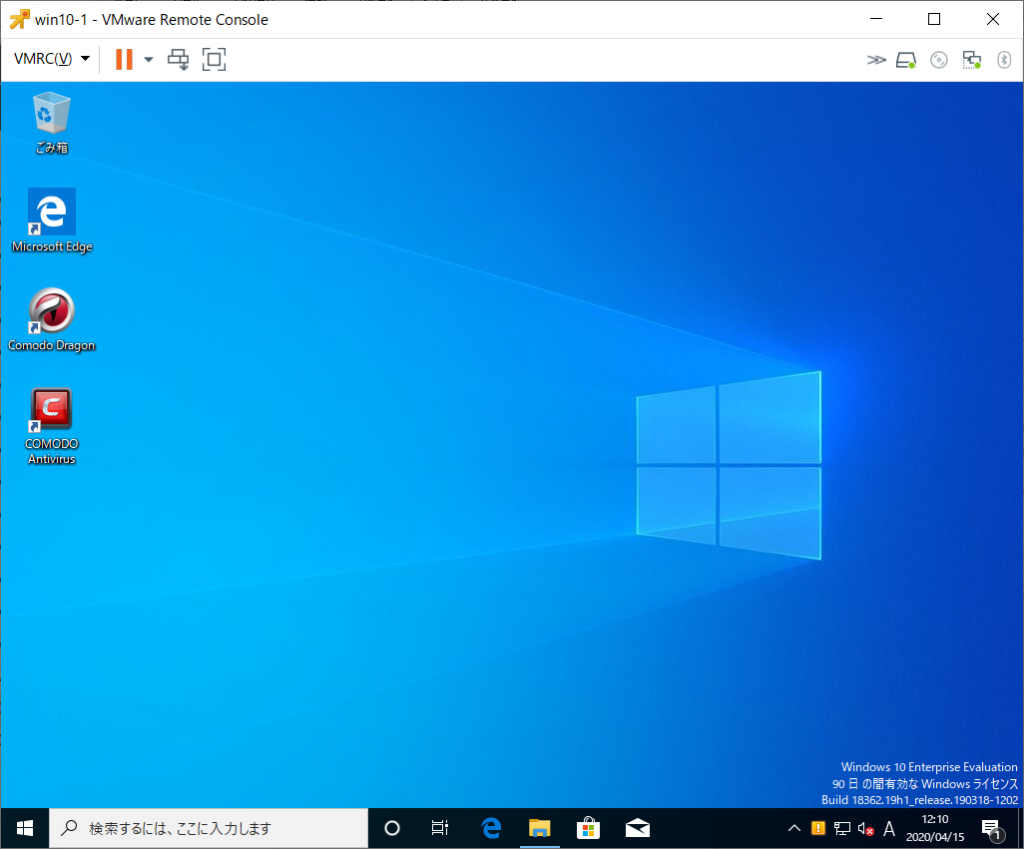

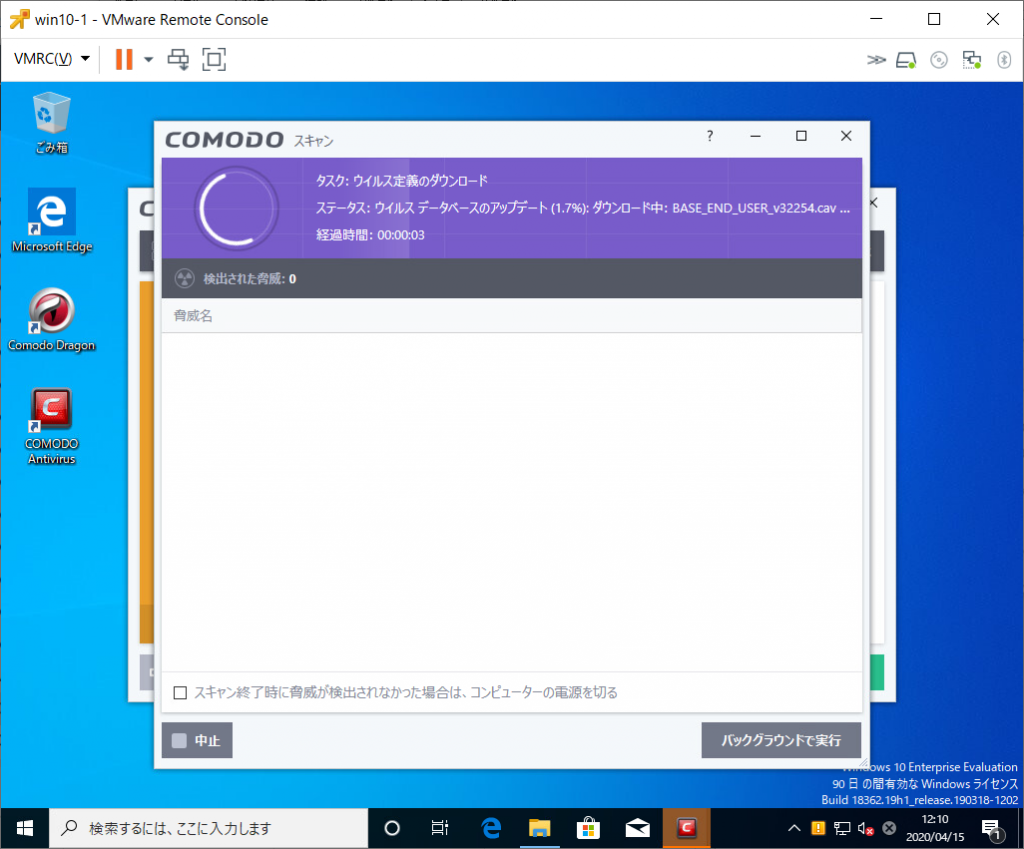

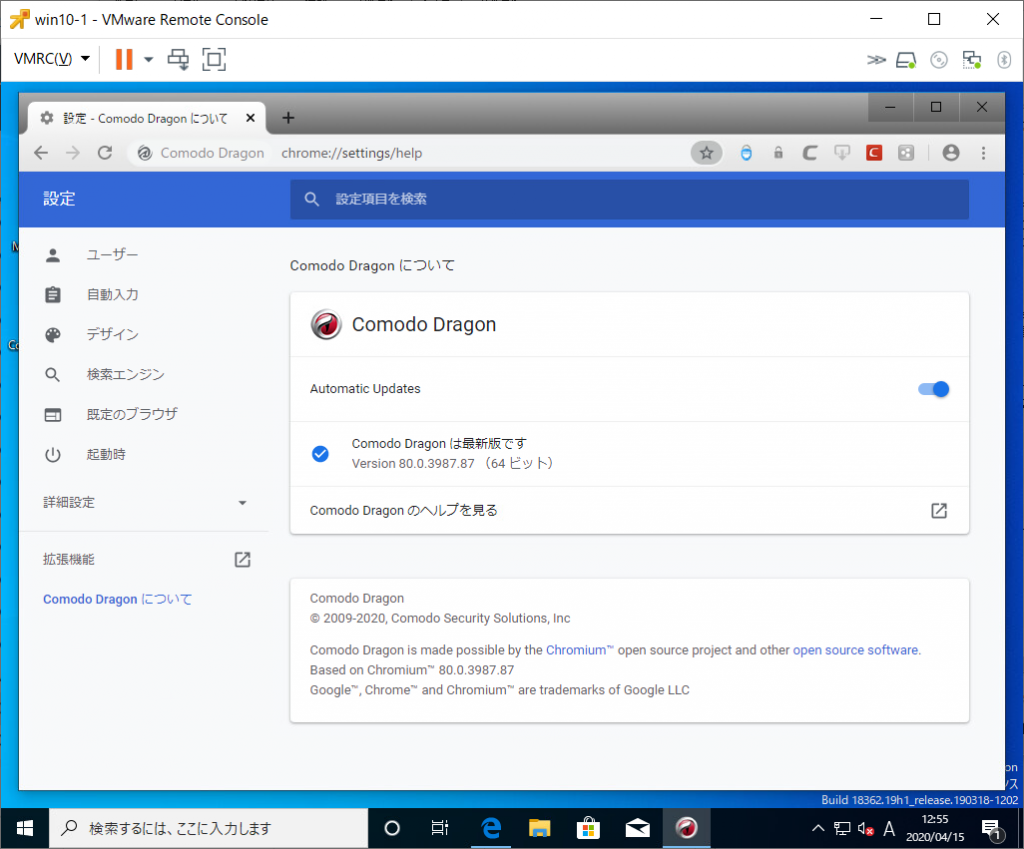

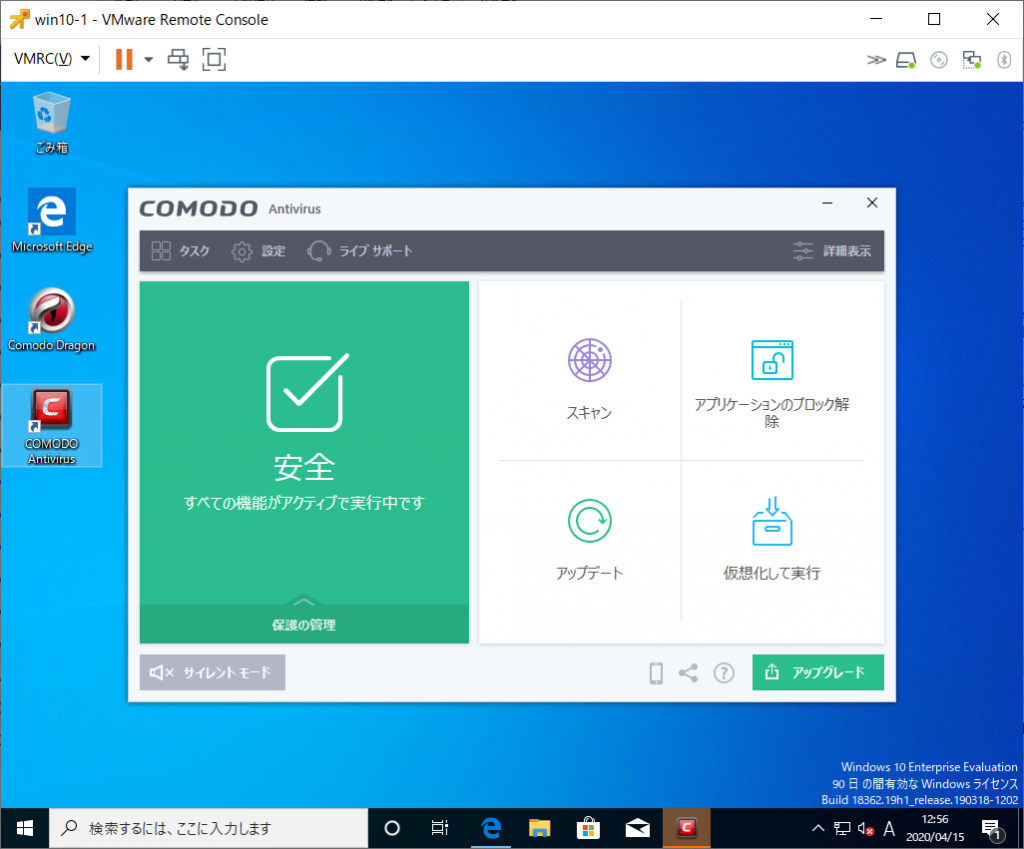

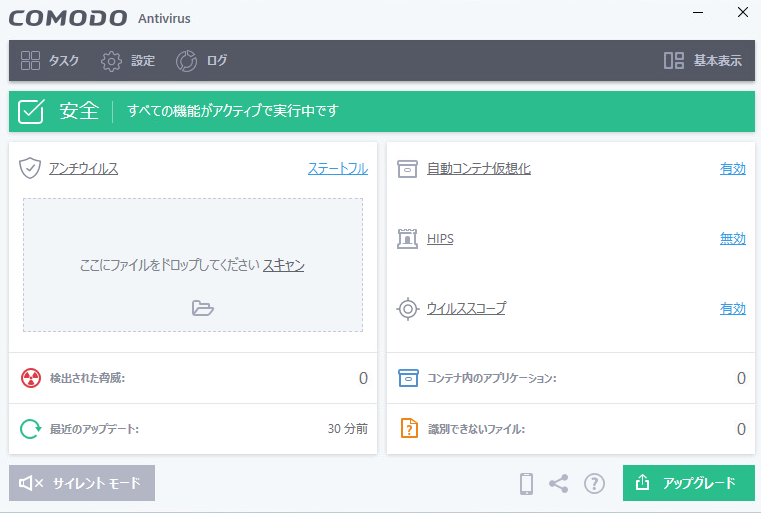

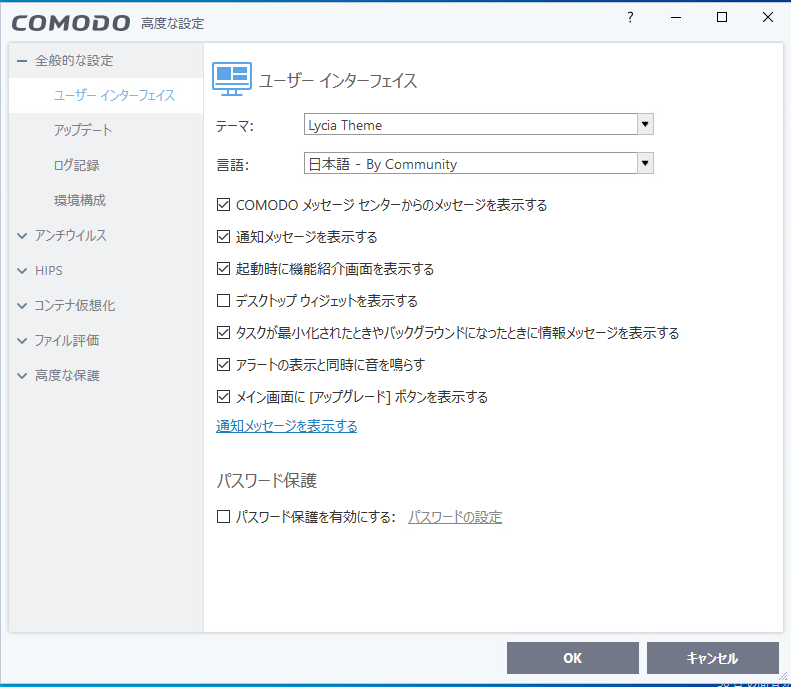

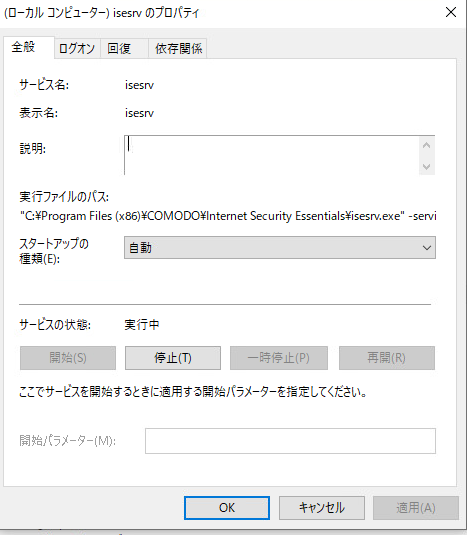

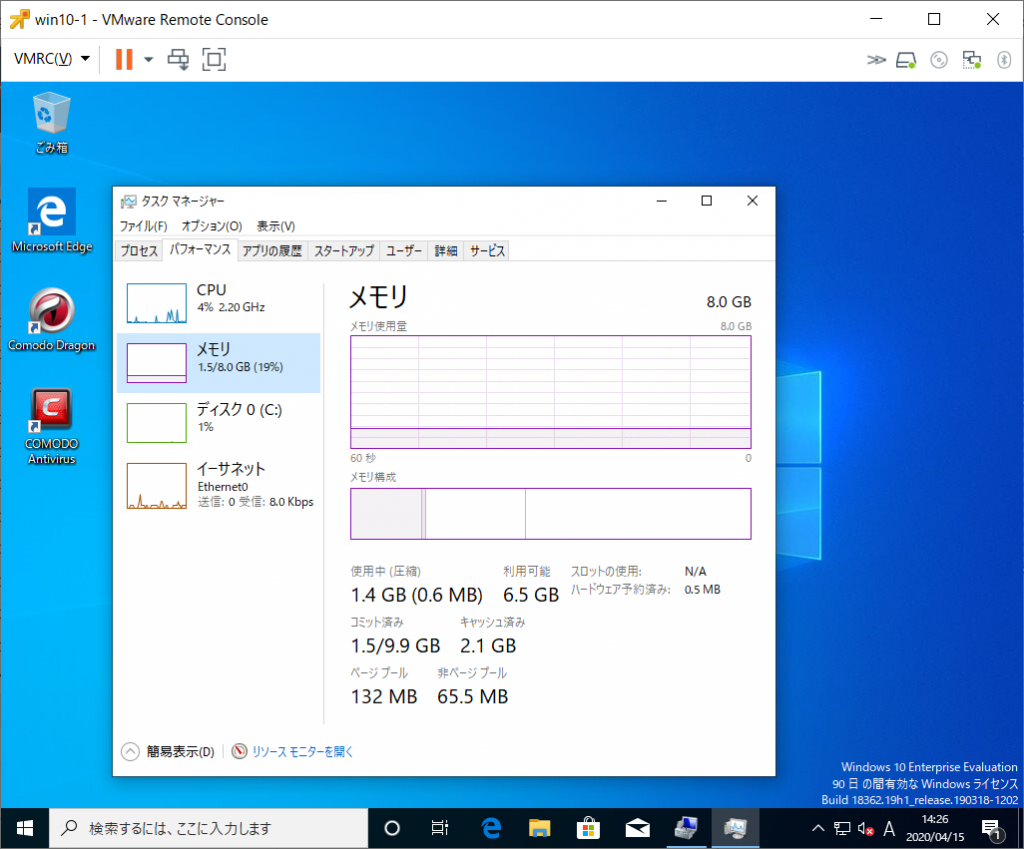

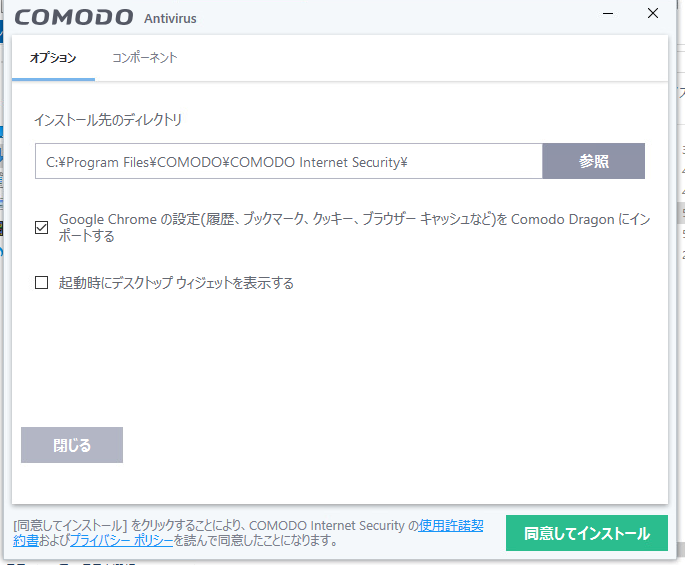

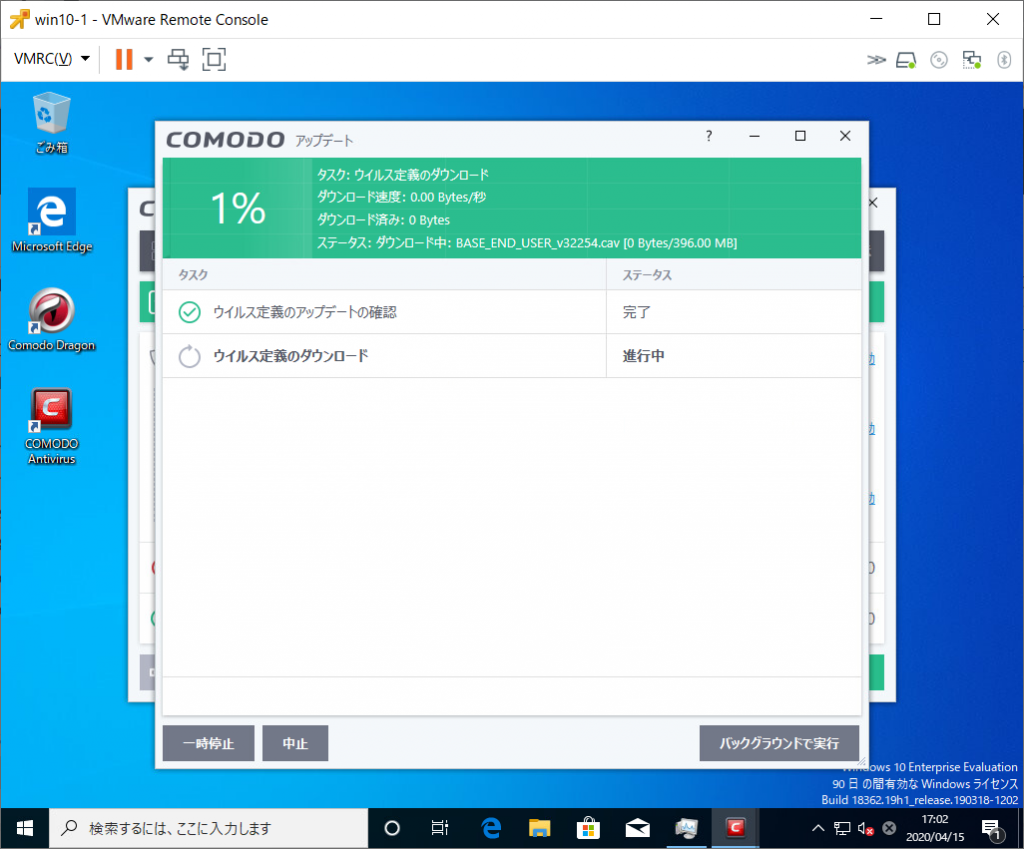

実際にインストールして確認してみたところ、どれをインストールしても結局 Comodo Antivirusでした。→検証「Comodo AntiVirusをインストールしてみた」

日本語UIなのはいいんだけど、パターンファイルが自動的にアップデートされなかったのが気にかかるところ。

「Comodo Antivirus for Linux」が同じくFreeでもリリースされており、Debian/Ubuntu/Mint,RHEL/CentOS/Fedora,SuSEなどで使用できる。

ただ、2019年3月時点でサポートOSが「Ubuntu 12.04 / Red Hat Enterprise Linux Server 5.9, 6.3 / Fedora 17 / SUSE Linux Enterprise Server 11 / OpenSUSE Linux 12.1 / Debian 6.0 / CentOS 5.9, 6.2 / Mint 13 / CentOS 5.8, 6.2」と古めだったのだが、2020年4月になっても変わっておらず、お亡くなり気味な感じですね。

サポートメールシステムとして「Sendmail 8.14.4 / qmail 1.06 / Postfix 2.5.x or higher / Exim 4.x / Amavis 2.6.4」とあるが、メールサーバで使ってもよいのだろうか?

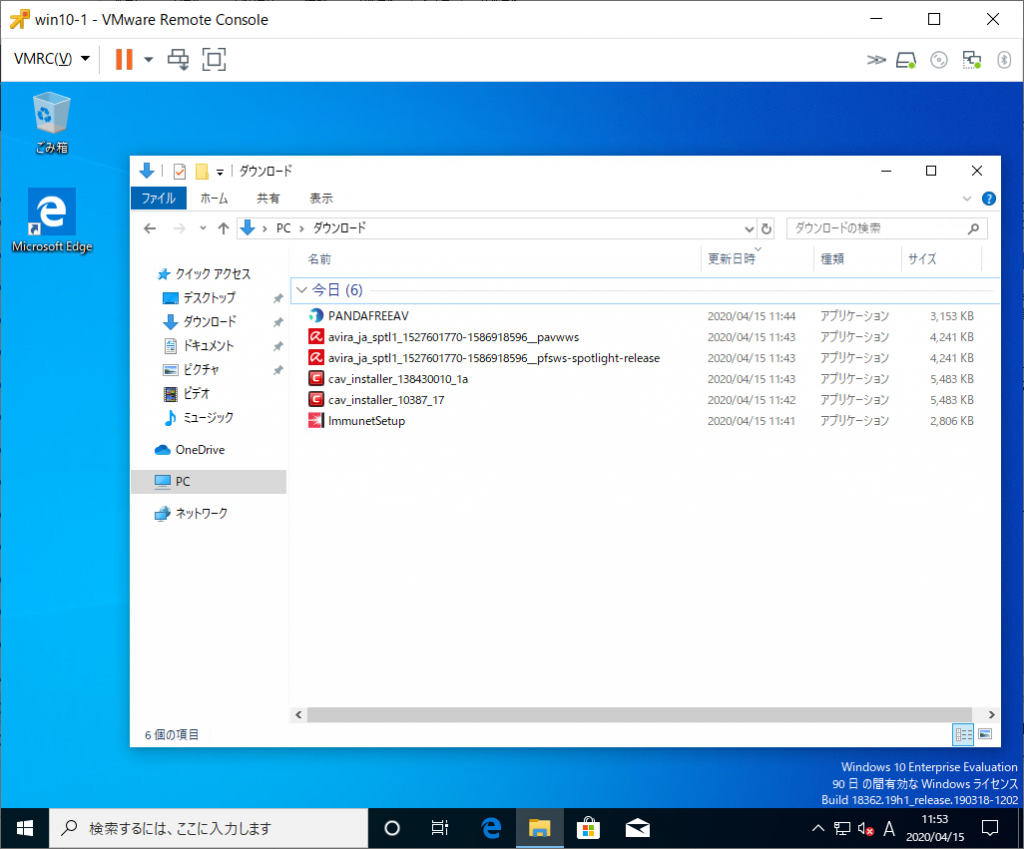

Avira

「Avira Free Security」「Avira Free Antivirus」の2種類があるようにみえるが、インストールしてみるとどちらも「Avira Antivirus」だった。日本語UIあり→検証「Aviraをインストールしてみた」

panda

クラウド型をうたう「panda antivirus」

一時期日本の代理店があったようだけど2019年の段階でなくなっており、2020年になると日本語ページも消えてしまった。

インストールしてみたところ、日本語UIは用意されていなかった。→検証「Panda Free Antivirusをインストールしてみた」

2022/08/12追記: 2020年6月にPanda SecurityがWatchguard社に買収されてた

2025/12/23追記: VPN機能を合体して「Panda Dome」(パンダドーム?)という名称に変わっていた。Free版は「Panda Dome FREE」として継続中

Rising Antivirus

日本ではウイルスキラーという名前で販売されたこともある商品。

ウイルスキラーは2013年1月に終了し、英語版のRising Antivirusも2013年9月に終了した。

中国版の「瑞星杀毒软件」は2020年も稼働中だが、無料版は無くなっている。

2023/05/10時点の中国版販売ページは瑞星杀毒软件V17商城で、Windowsサーバ向け(39元/month)とWindowsクライアント向け(19元/month)の2種類が販売されていた

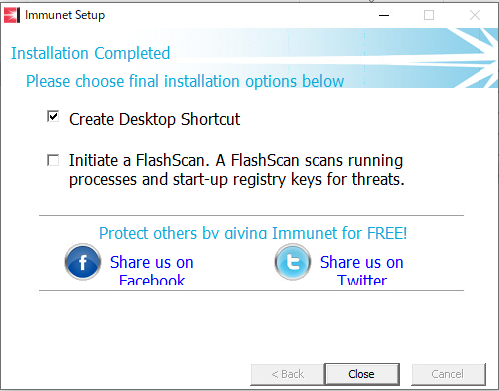

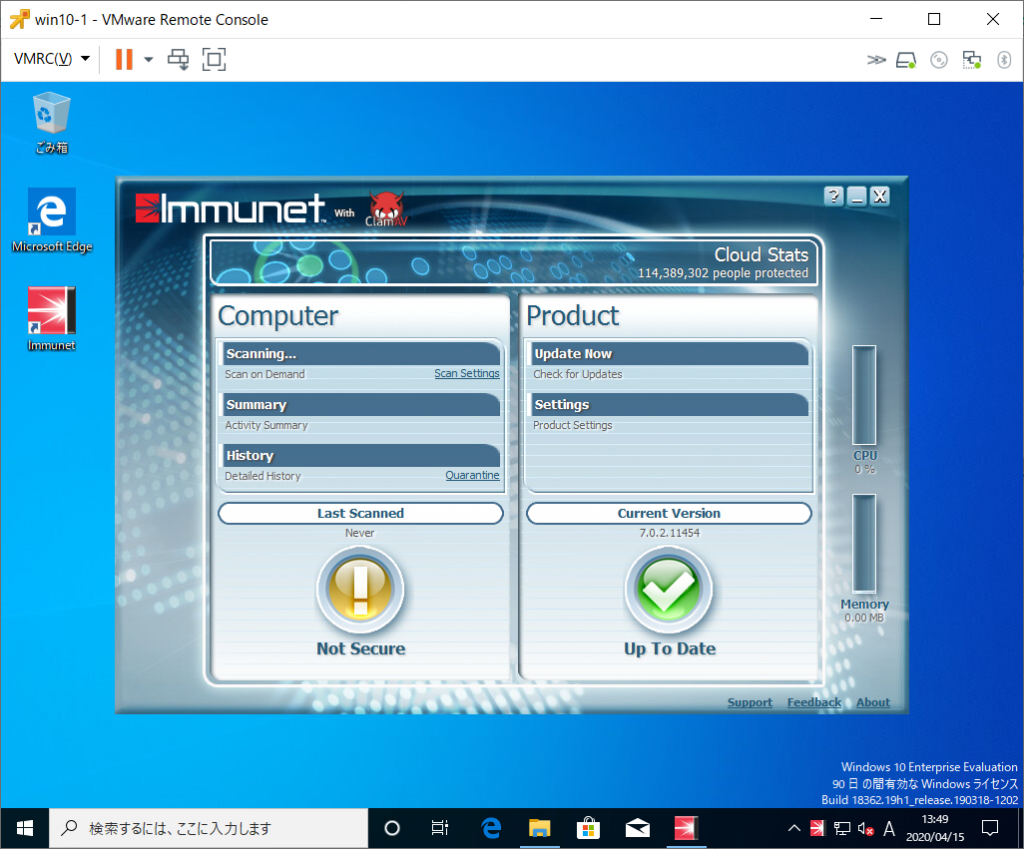

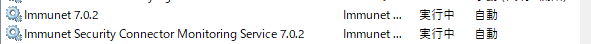

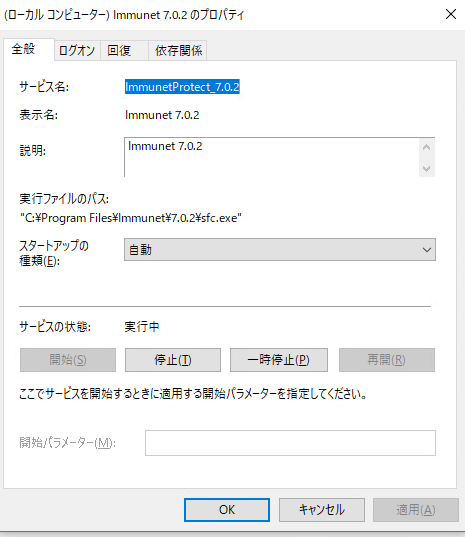

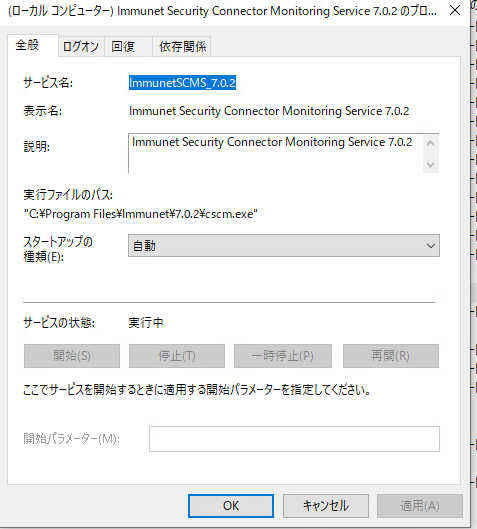

Immunet Protect

「Immunet」は元々ClamAVを元に独自エンジンも搭載したものとして開発されたもの。ClamAVごと2011年にSourcefireという会社に買収。2014年にSourcefireがCiscoに買収されたため、現在はCisco傘下のプロダクトになっている。

gredアンチウイルスとして日本語版が公開されていたがこちらは2017年に提供は終了。

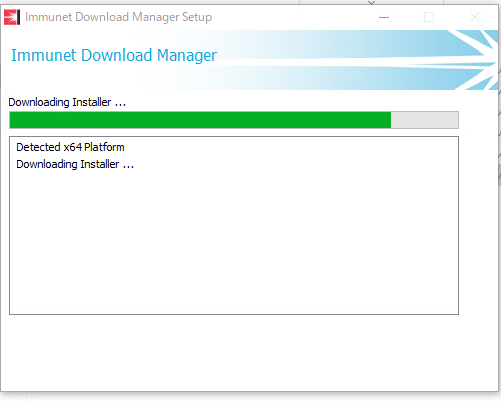

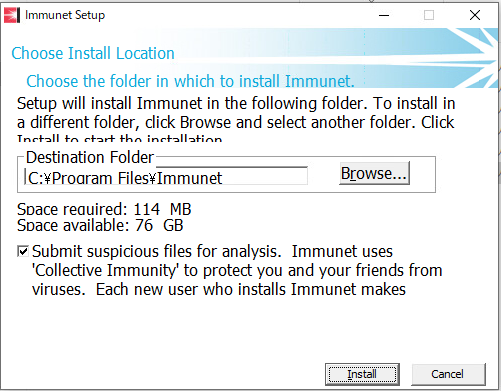

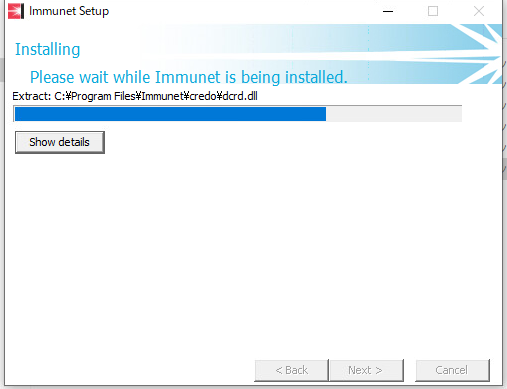

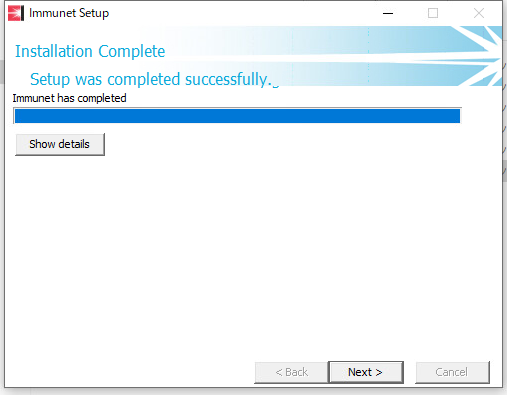

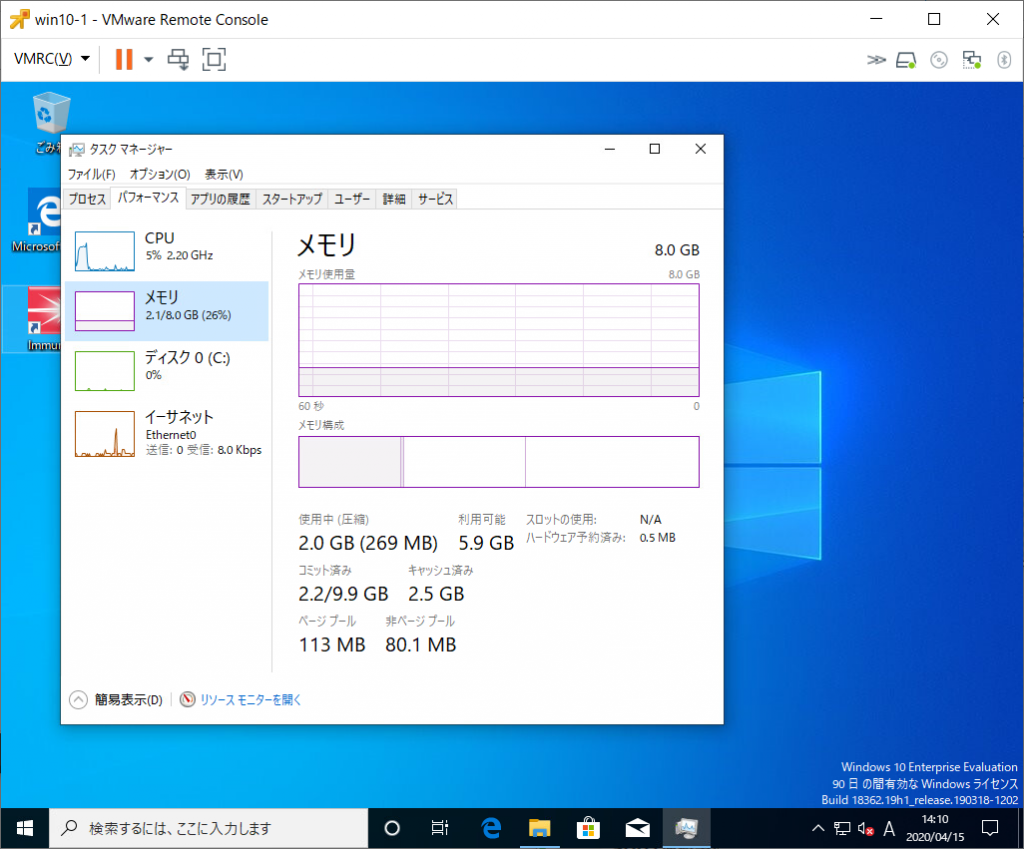

インストールしたところ日本語UIは無かった→検証「Immunetをインストールしてみた」

2022/08/12追記:Ciscoでの有償プロダクト名は「Cisco Secure Endpoint(旧Cisco Advanced Malware Protection for Endpoints / サポートページ)」

2024/01/01付けでImmunet Protectサービスは終了

adaware

「adaware antivirus free」

今回試していない。

Bitdefender

「Bitdefender Antivirus Free Edition」

Bitdefenderの日本語ページからはアクセスできない場所にあるようで、検索しないとたどり着けなかった。

インストールしてみたところ、ユーザ登録が必須だったので、それ以上進めていない→検証「Bitdefenterをインストールしてみた」

eScan

「Free eScan Anti-Virus Toolkit (MWAV)」常駐型ではない単なるウイルス検査のソフトウェア。

300MB弱のmwav.exeをダウンロードし、管理者権限で実行するとテンポラリに展開してから実行される。意外にも日本語でUIが表示された。

2020/06/14 追記

Kaspersky

2017年に登場した「Kaspersky Security Cloud – Free」、死んだと思ってたら、実はまだ生きていた模様。

Kasperskyの会員登録は必要となるようだ。

インストールした所、日本語UIは無かった→検証「Kaspersky Security Cloudをインストールしてみた」

2025/12/23追記: Free版が終了し、30日無料体験版をFreeと誤認させるページ構成に変わっていた

2023/02/25追加分

Malwarebytes

アメリカでのアンチウイルスソフトのシェア調査「2023 Antivirus Market Annual Report 」に、有料ソフトのシェアと無料ソフトのシェアが記載されていた。

無料ソフトとして「Malwarebytes」が掲載されていた。